Przewodnik usuwania Ransomware – Jeśli nie możesz otworzyć obrazów, dokumentów lub plików, a mają rozszerzenie one.[ e-mail]. Devos, komputer został zainfekowany Ransomware Devos lub innym .

W tym przewodniku postaram się opisać kilka sposobów usuwania oprogramowania typu Ransomware, będę wzorował się na Devos.

Ważne jest, aby zrozumieć, że rozpoczynając proces usuwania, ryzykujesz utratę plików, ponieważ nie mogę zagwarantować, że będziesz w stanie je odzyskać. Twoje pliki mogą zostać trwale naruszone podczas próby usunięcia tej infekcji lub próby odzyskania zaszyfrowanych dokumentów.

Nie ponoszę odpowiedzialności za utratę plików lub dokumentów podczas tego procesu usuwania.

Zaleca się utworzenie obrazu kopii zapasowej zaszyfrowanych dysków przed kontynuowaniem poniższych instrukcji usuwania

Ransomware

Devos to ransomware, które szyfruje osobiste dokumenty znalezione na komputerze ofiary za pomocą rozszerzenia „. [e-mail]. Devos”, a następnie wyświetla komunikat, który oferuje odszyfrowanie danych, jeśli zostanie dokonana płatność w Bitcoin. Instrukcje są umieszczane na pulpicie ofiary jako okno pop-up info.hta oraz w pliku tekstowym „info.txt”.

Czym jest Ransomware Devos ? Przewodnik usuwania Ransomware

Devos to infekcja ransomware szyfrująca pliki, która ogranicza dostęp do danych (dokumentów, obrazów, filmów) poprzez szyfrowanie plików za pomocą rozszerzenia „. [e-mail]. Devos”. Następnie próbuje wyłudzić pieniądze od ofiar, żądając „okupu” w postaci kryptowaluty Bitcoin, w zamian za dostęp do danych.

Typy oprogramowania ransomware:

crypto-malware

Szyfrujące złośliwe oprogramowanie (crypto-malware) Prawdopodobnie Najpopularniejsza odmiana ransomware to oprogramowanie szyfrujące. Jego działanie polega na zaszyfrowaniu plików użytkownika. Użytkownik może wprawdzie zalogować się na komputerze, ale nie ma dostępu do swoich plików. Przykładem tego typu oprogramowania ransomware jest WannaCry.

Locker

Oprogramowanie blokujące (locker) Tego typu ransomware całkowicie blokuje dostęp do komputera — nie można się nawet na nim zalogować. Oprogramowanie Petya które pojawiło się w 2016 roku i wróciło w 2017 w bardziej zaawansowanej postaci, blokuje dostęp do komputera, szyfrując główną tabelę plików na dysku twardym.

doxware

Oprogramowanie pobierające dane osobiste do nielegalnych celów (doxware) Oprogramowanie typu doxware pobiera kopię poufnych plików użytkownika na komputer hakera. Następnie haker grozi publicznym ujawnieniem tych plików, o ile użytkownik nie zapłaci okupu. Publiczne ujawnienie najbardziej osobistych zdjęć czy nagrań wideo z pewnością nie stanowi przyjemnej perspektywy. Przykładem tego oprogramowania jest Ransoc.

scareware

Oprogramowanie zastraszające (scareware) Jest to fałszywy program informujący, że wykrył problemy na danym komputerze, i żądający zapłaty za ich rozwiązanie. Oprogramowanie typu scareware może wyświetlać liczne wyskakujące okienka i komunikaty ostrzegawcze. Może też zablokować komputer do czasu zapłacenia okupu.

Devos Ransomware

usuwania Ransomware przewodnik

Ransomware Devos skanuje komputer w poszukiwaniu obrazów, filmów i ważnych dokumentów i plików produktywności, takich jak .doc, .docx, .xls .pdf. .xml .zip .rar .txt Po wykryciu tych plików ransomware zaszyfruje je i zmieni ich rozszerzenie na „. [e-mail]. Devos”, abyś nie mógł już ich otworzyć.

Przewodnik usuwania – Ransomware

Gdy ransomware Devos zaszyfruje pliki na twoim komputerze, wyświetli plik tekstowy „info.txt” zawierający notatkę z żądaniem okupu i instrukcje, jak skontaktować się z autorami tego ransomware. Ofiary tego ransomware zostaną poproszone o skontaktowanie się z cyberprzestępcami za pośrednictwem różnych adresów e-mail.

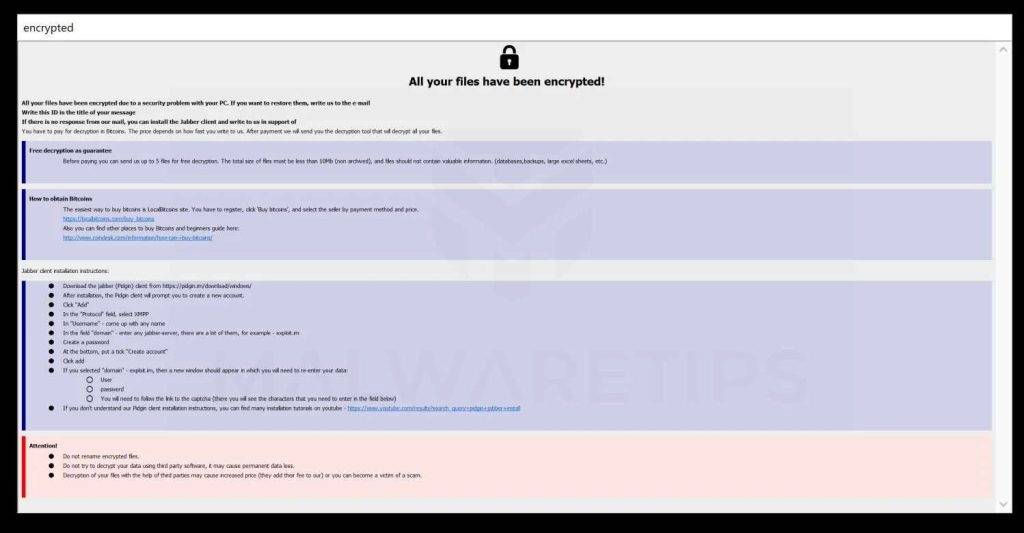

Oto notatka z żądaniem okupu, którą Ransomware Devos pokaże swoim ofiarom:

Devos Info Komunikat sygnalizujący Infekcje komputera

Wszystkie twoje pliki zostały zaszyfrowane!

Wszystkie pliki zostały zaszyfrowane z powodu problemu z bezpieczeństwem komputera. Jeśli chcesz je przywrócić, napisz do nas na adres e-mail torhelp@mail.ee

Wpisz ten identyfikator w tytule wiadomości W przypadku braku odpowiedzi w ciągu 24 godzin napisz do nas na ten e-mail:xdone@tutamail.com

Jeśli nie ma odpowiedzi z naszej poczty, możesz zainstalować klienta Jabber i napisać do nas w celu wsparcia starcomp@jabb.im Musisz zapłacić za odszyfrowanie w Bitcoinach. Cena zależy od tego, jak szybko do nas napiszesz. Po dokonaniu płatności wyślemy Ci narzędzie, które odszyfruje wszystkie Twoje pliki.

Oczywiście Bezpłatne odszyfrowanie jako gwarancja Przed zapłaceniem możesz wysłać nam do 5 plików do bezpłatnego odszyfrowania. Całkowity rozmiar plików musi być mniejszy niż 4 MB (niezarchiwizowane), a pliki nie powinny zawierać cennych informacji. (bazy danych, kopie zapasowe, duże arkusze Excela itp.)

Jak zdobyć Bitcoiny Najprostszym sposobem na zakup bitcoinów jest strona LocalBitcoins. Musisz się zarejestrować, kliknąć „Kup bitcoiny” i wybrać sprzedawcę według metody płatności i ceny.

https://localbitcoins.com/buy_bitcoins Możesz również znaleźć inne miejsca do zakupu Bitcoinów i przewodnik dla początkujących tutaj: http://www.coindesk.com/information/how-can-i-buy-bitcoins/

Uwaga! Nie zmieniaj nazw zaszyfrowanych plików. Nie próbuj odszyfrowywać danych za pomocą oprogramowania innych firm, może to spowodować trwałą utratę danych. Odszyfrowanie plików za pomocą stron trzecich może spowodować wzrost ceny (dodadzą swoją opłatę do naszej) lub możesz stać się ofiarą oszustwa

wersja / version ENGLISH Przewodnik usuwania – Ransomware

All your files have been encrypted! All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail torhelp@mail.ee Write this ID in the title of your message In case of no answer in 24 hours write us to this e-mail:xdone@tutamail.com If there is no response from our mail, you can install the Jabber client and write to us in support of starcomp@jabb.im You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the tool that will decrypt all your files. Free decryption as guarantee Before paying you can send us up to 5 files for free decryption. The total size of files must be less than 4Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.) How to obtain Bitcoins The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click ‘Buy bitcoins’, and select the seller by payment method and price. https://localbitcoins.com/buy_bitcoins Also you can find other places to buy Bitcoins and beginners guide here: http://www.coindesk.com/information/how-can-i-buy-bitcoins/ Attention! Do not rename encrypted files. Do not try to decrypt your data using third party software, it may cause permanent data loss. Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam

Ransomware – Przewodnik usuwania

Niestety, obecnie nie jest możliwe odszyfrowanie plików zaszyfrowanych przez ransomware Devos. Może to być jednak możliwe w przyszłości, jeśli klucze deszyfrujące zostaną odzyskane z serwerów cyberprzestępców. Dlatego jeśli nie planujesz płacić okupu, zaleca się zrobienie obrazu zaszyfrowanych dysków, aby móc je odszyfrować w przyszłości.

Oto krótkie podsumowanie ransomware Devos:

Rodzina ransomware: ransomware Phobos

Rozszerzenia: Devos

Uwaga dotycząca oprogramowania ransomware: info.txt

Okup: Od 500 $ (w Bitcoinach)

Kontakt: qq1935@mail.fr, time2relax@firemail.cc, pushhuck@email.tg, ifirsthelperforunlockyourfiles@privatemail.com, backupfiles01@protonmail.com, william_jefferson1@protonmail.com, yourbackup@email.tg, helpbackup@email.tg, Decryption24h@pm.me, dessert_guimauve@aol.com, HelpforFiles@tutanota.com, squadhack@email.tg, decryptfiles@countermail.com, kabennalzly@aol.com, decryptioner@airmail.cc, savemyfiles@protonmail.com, hjelp.main@protonmail.com, 2183313275@qq.com, ambulance@keemail.me, saveyourfiles@qq.com, flopored@protonmail.com, villiamsscorj_rembly@protonmail.com, howtodecrypt@elude.in, support_2020_locker@adminprotonmail.com, lucky_top@protonmail.com, filemaster777@protonmail.com, file-cloud@email.tg, support.devos777@snugmail.net, filemaster777@tutanota.com, support_devos@protonmail.com, devos_devos@tutanota.com, @devos_support (Telegram), cris_nickson@xmpp.jp (Jabber), devos@countermail.com, geerban@email.tg, devosapp@aaathats3as.com, dawhack@email.tg, star-new@email.tg, hunterducker@cumallover.me, hunterducker@tutanota.com, devos@eml.cc, devos@cock.li, deerho@email.tg, bob_marley1991@libertymail.net, dlatego bob_marley2021@libertymail.net, bob_marley1991@tutanota.com

Objawy: Obrazy, filmy i inne dokumenty mają znak „. [e-mail]. Devos” i nie mogą być otwierane przez żadne programy

W jaki sposób Ransomware Devos dostało się na mój komputer?

Ransomware Devos jest dystrybuowane za pośrednictwem wiadomości spamowych zawierających zainfekowane załączniki lub wykorzystując luki w systemie operacyjnym i zainstalowanych programach.

Oto jak ransomware Devos może dostać się na twój komputer:

Cyberprzestępcy spamują wiadomości e-mail ze sfałszowanymi informacjami w nagłówku, oszukując użytkownika, abyś uwierzył że są wiarygodne , że pochodzi on od firmy spedycyjnej, takiej jak DHL lub FedEx. Wiadomość e-mail informuje, że próbowali dostarczyć Ci paczkę, ale z jakiegoś powodu nie udało się. Czasami e-maile twierdzą, że są powiadomieniami o przesyłce, którą wykonałeś. Tak czy inaczej, nie możesz się oprzeć ciekawości, do czego odnosi się wiadomość e-mail – i otwórz załączony plik (lub kliknij link w wiadomości e-mail). Dzięki temu twój komputer jest zainfekowany ransomware Devos.

Zaobserwowano również, że ransomware Devos atakuje ofiary poprzez wykorzystanie luk w programie zainstalowanym na komputerze lub samym systemie operacyjnym. Powszechnie wykorzystywane oprogramowanie obejmuje sam system operacyjny, przeglądarki, pakiet Microsoft Office i aplikacje innych firm

Ważne jest, aby zrozumieć, że rozpoczynając proces usuwania, ryzykujesz utratę plików, ponieważ nie mogę zagwarantować, że będziesz w stanie je odzyskać. Twoje pliki mogą zostać trwale naruszone podczas próby usunięcia tej infekcji lub próby odzyskania zaszyfrowanych dokumentów, dlatego najpierw przeczytaj wszystko do końca.

Dlatego Nie ponosze odpowiedzialności za utratę plików lub dokumentów podczas tego procesu usuwania.

Zaleca się utworzenie obrazu kopii zapasowej zaszyfrowanych dysków przed kontynuowaniem poniższych instrukcji usuwania malware.

Ten przewodnik usuwania złośliwego oprogramowania może wydawać się przytłaczający ze względu na liczbę kroków i liczne programy, które są używane. Napisałem go w ten sposób, aby zapewnić jasne, szczegółowe i łatwe do zrozumienia instrukcje, których każdy może użyć do bezpłatnego usunięcia złośliwego oprogramowania.

Wykonaj wszystkie kroki we właściwej kolejności. Jeśli masz jakiekolwiek pytania lub wątpliwości w dowolnym momencie, zatrzymaj się i poproś o pomoc.

Aby usunąć ransomware Devos lub inne , wykonaj następujące kroki:

KROK 1: Uruchom komputer w trybie awaryjnym z obsługą sieci

W tym pierwszym kroku uruchomimy komputer w trybie awaryjnym z obsługą sieci, aby zapobiec ładowaniu złośliwych sterowników i usług Devos podczas uruchamiania systemu Windows. Używamy trybu awaryjnego, ponieważ uruchamia on system Windows w stanie podstawowym, przy użyciu ograniczonego zestawu plików i sterowników.

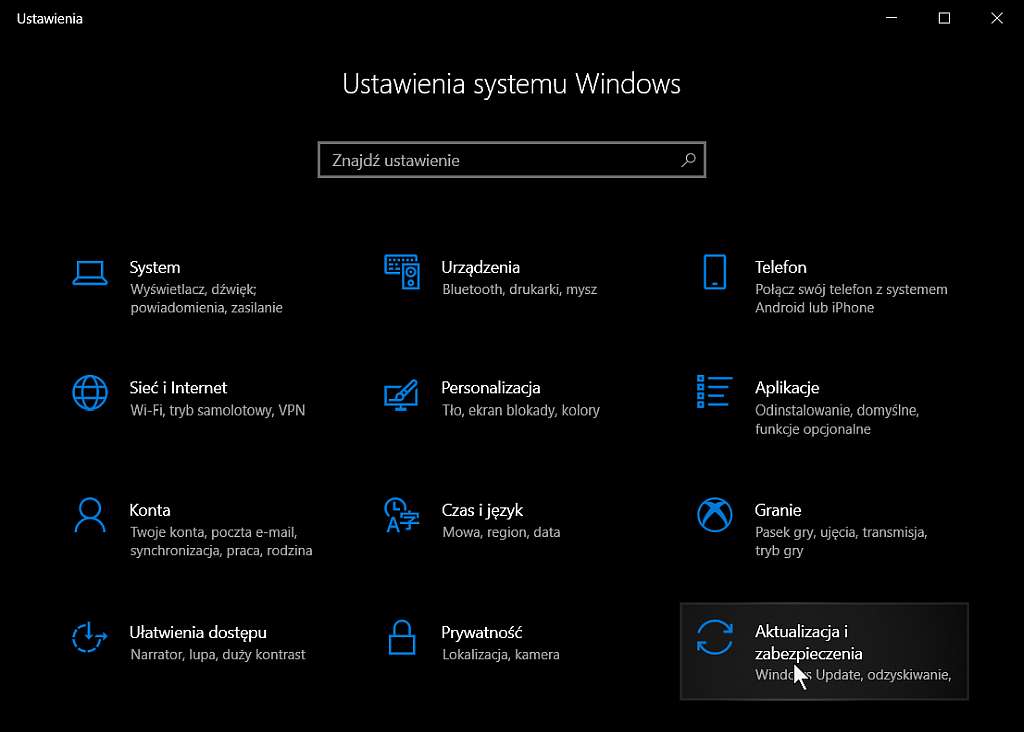

Windows 10 lub Windows 8 – Przed przejściem do trybu awaryjnego należy wejść do środowiska odzyskiwania systemu Windows (winRE). Aby to zrobić, wykonaj poniższe kroki:

Wejdź w ustawienia systemu naciskając klawisze „Windows + i”

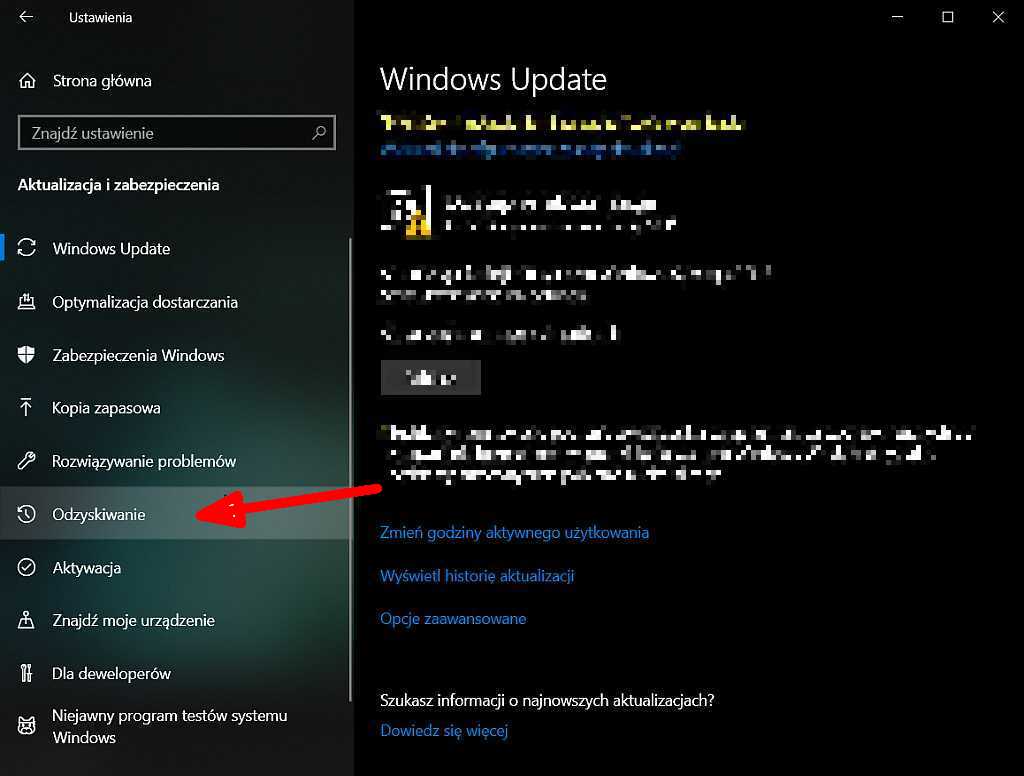

- Po otwarciu okna Ustawienia systemu Windows wybierz Aktualizacja i zabezpieczenia, a następnie kliknij Odzyskiwanie.

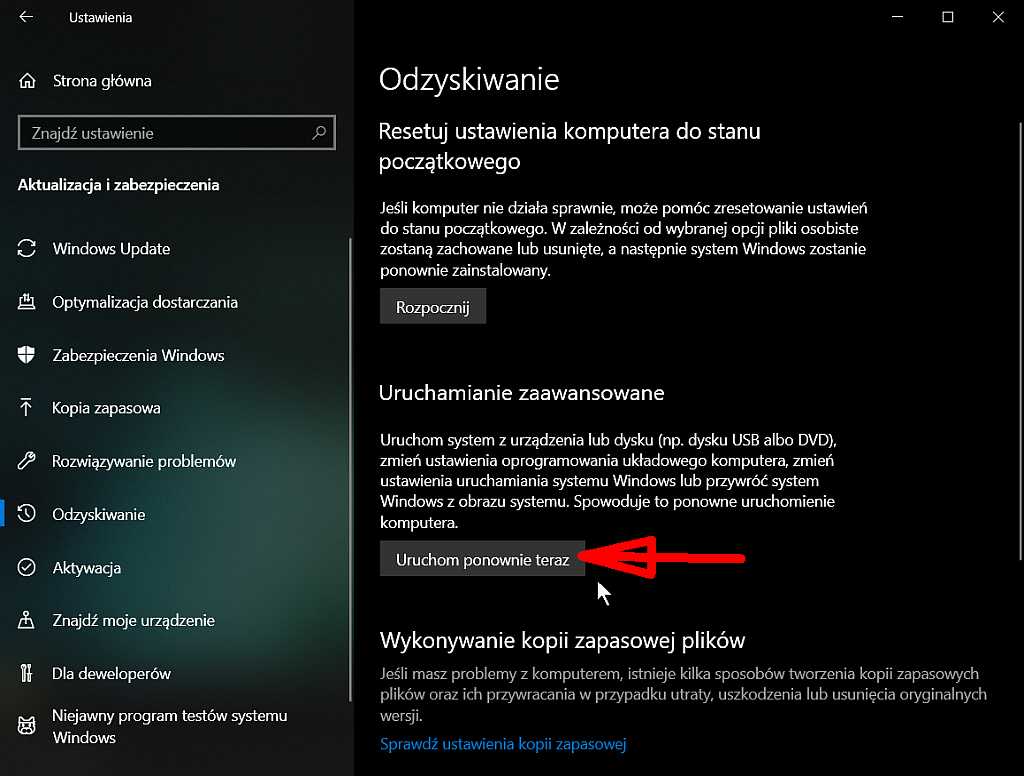

2. W obszarze Uruchamianie zaawansowane wybierz pozycję Uruchom ponownie teraz.

Teraz, gdy jesteś w środowisku odzyskiwania systemu Windows, wykonaj następujące kroki, aby przejść do trybu awaryjnego:

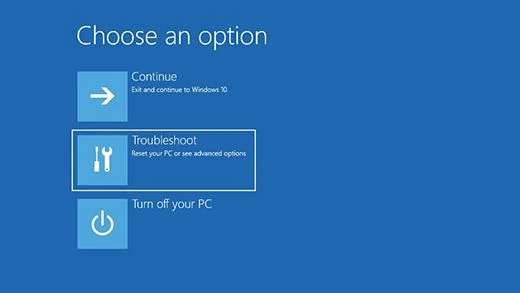

- Na ekranie Wybierz opcję wybierz „Rozwiązywanie problemów”.

2. Na ekranie „Rozwiązywanie problemów” kliknij „Opcje zaawansowane”.

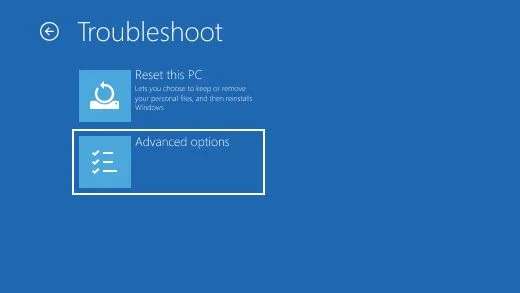

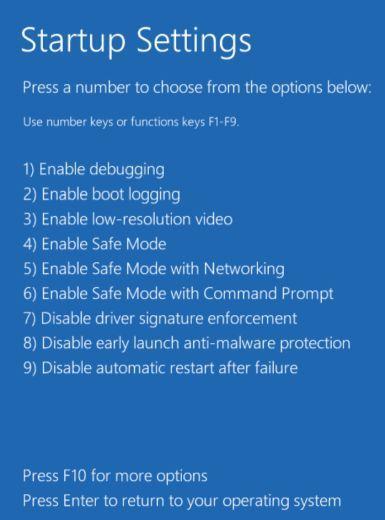

3. Na stronie „Opcje zaawansowane” kliknij „Ustawienia uruchamiania”. W systemie Windows 8 ta opcja jest oznaczona „Ustawienia uruchamiania systemu Windows”.

4. Na stronie „Ustawienia uruchamiania” kliknij „Uruchom ponownie” – RESTART.

5. Po ponownym uruchomieniu urządzenia zobaczysz listę opcji. Wybierz opcję 5 z listy lub naciśnij F5, aby przejść do trybu awaryjnego z obsługą sieci.

6. Gdy komputer działa w trybie awaryjnym z obsługą sieci, będziemy musieli pobrać, zainstalować i uruchomić skanowanie za pomocą Malwarebytes (wyjaśnione w kroku 2).

KROK 2: Użyj Malwarebytes Free, aby usunąć Ransomware Devos lub Inne

Ransomware – Przewodnik usuwania

Gdy komputer jest w trybie awaryjnym z obsługą sieci, pobierzemy, zainstalujemy i uruchomimy skanowanie systemu za pomocą Malwarebytes.

Malwarebytes Free jest jednym z najpopularniejszych i najczęściej używanych programów anty-malware dla systemu Windows i nie bez powodu – Dlatego Jest w stanie zniszczyć wiele rodzajów złośliwego oprogramowania, które inne oprogramowanie zwykle przegapia, nie kosztując absolutnie nic. Jeśli chodzi o czyszczenie zainfekowanego urządzenia, Malwarebytes zawsze był darmowy i zalecamy go jako niezbędne narzędzie w walce ze złośliwym oprogramowaniem.

1. Pobierz Malwarebytes za darmo.

Możesz pobrać Malwarebytes, klikając poniższy link – Malwarebytes

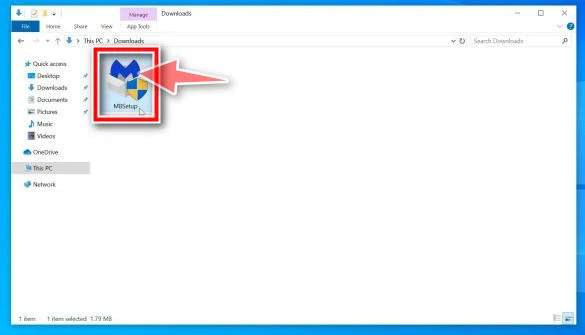

2. Instalacja Malwarebytes.

Po zakończeniu pobierania programu Malwarebytes kliknij dwukrotnie plik MBSetup, aby zainstalować program Malwarebytes na komputerze. W większości przypadków pobrane pliki są zapisywane w folderze Pobrane.

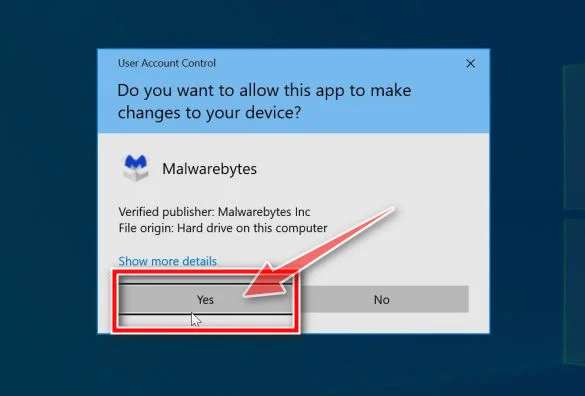

Może zostać wyświetlone wyskakujące okienko Kontroli konta użytkownika z pytaniem, czy chcesz zezwolić Malwarebytes na wprowadzanie zmian w urządzeniu. Jeśli tak się stanie, kliknij „Tak„, aby kontynuować instalację Malwarebytes.

3. Postępuj zgodnie z instrukcjami wyświetlanymi na ekranie, aby zainstalować Malwarebytes.

Malwarebytes – Ransomware – Przewodnik usuwania

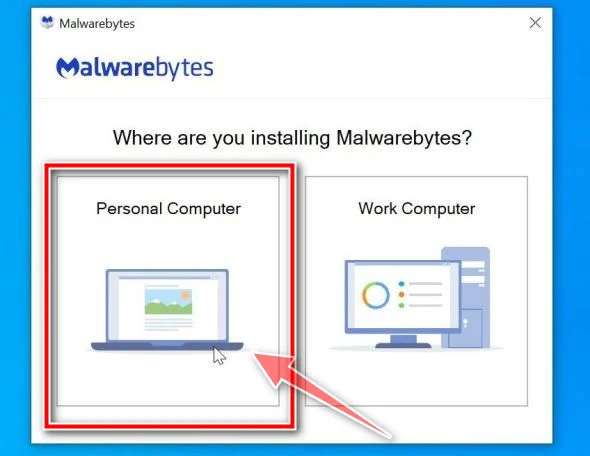

Po rozpoczęciu instalacji Malwarebytes zobaczysz kreatora instalacji Malwarebytes, który poprowadzi Cię przez proces instalacji. Instalator Malwarebytes najpierw zapyta, na jakim typie komputera instalujesz ten program, kliknij Komputer osobisty lub Komputer roboczy.

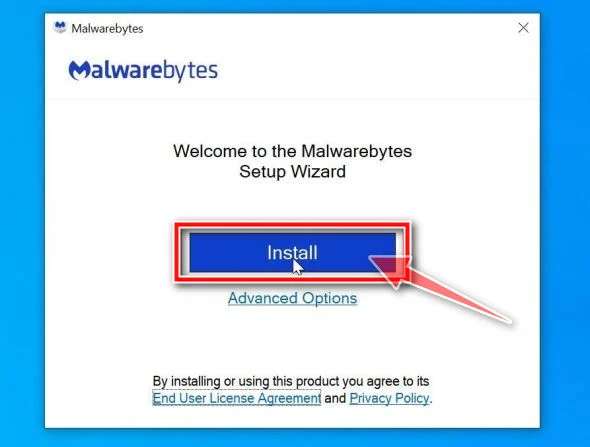

Na następnym ekranie kliknij „Zainstaluj„, aby zainstalować Malwarebytes na swoim komputerze.

Po zakończeniu instalacji Malwarebytes program otworzy ekranWitamy w Malwarebytes. Kliknij przycisk „Rozpocznij”.

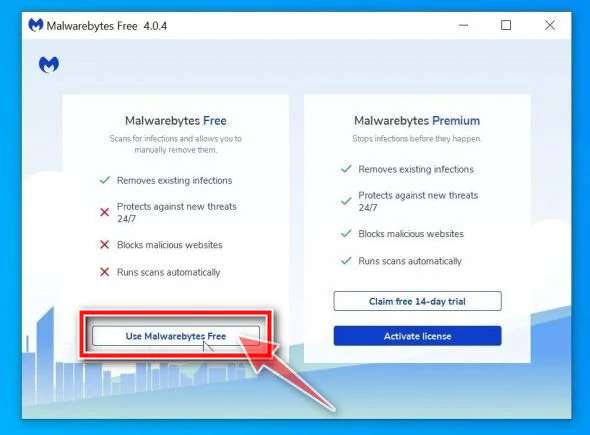

4. Wybierz „Użyj Malwarebytes Free”.

Po zainstalowaniu Malwarebytes zostaniesz poproszony o wybranie między wersją bezpłatną a premium. Wersja Malwarebytes Premium zawiera narzędzia zapobiegawcze, takie jak skanowanie w czasie rzeczywistym i ochrona przed oprogramowaniem ransomware, jednak do czyszczenia komputera użyjemy wersji bezpłatnej.

Kliknij „Użyj Malwarebytes Free„.

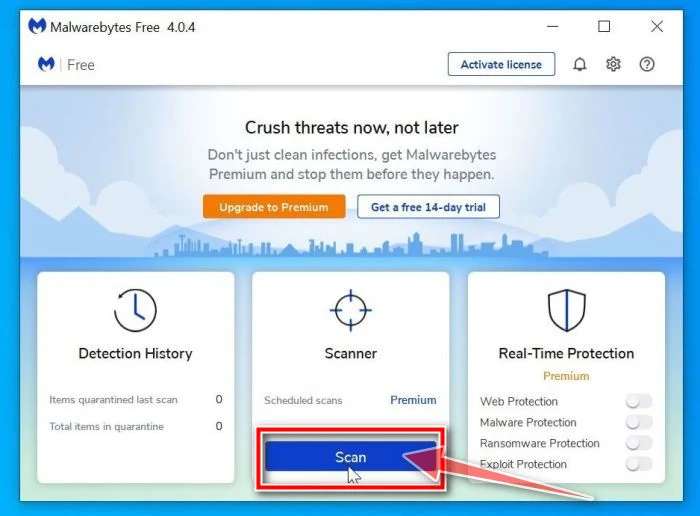

5. Kliknij „Skanuj”.

Aby przeskanować komputer za pomocą Malwarebytes, kliknij przycisk „Skanuj” – Malwarebytes automatycznie zaktualizuje antywirusową bazę danych i rozpocznie skanowanie komputera w poszukiwaniu złośliwego oprogramowania.

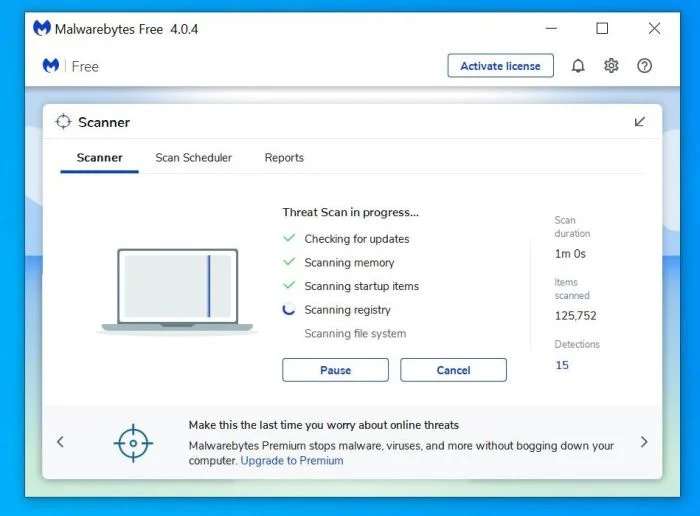

6. Poczekaj na zakończenie skanowania Malwarebytes.

Malwarebytes przeskanuje komputer w poszukiwaniu złośliwego oprogramowania Devos i innych złośliwych programów, ten proces może potrwać kilka minut, dlatego sugerujemy wykonanie czegoś innego i okresowe sprawdzanie stanu skanowania, aby zobaczyć, kiedy zostanie zakończone.

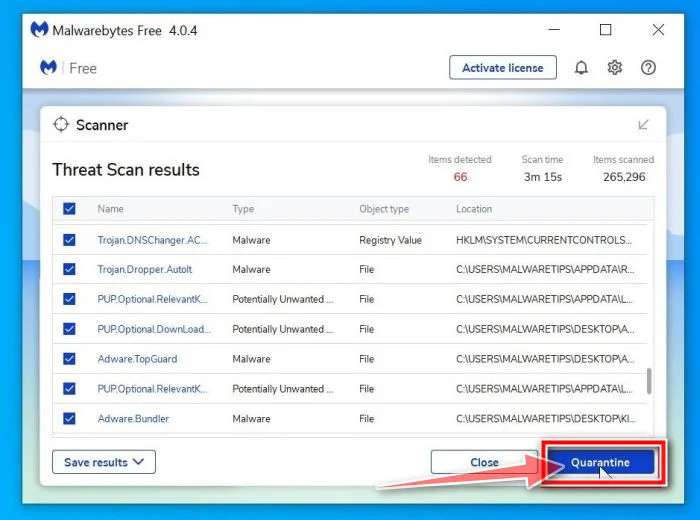

7. Kliknij „Kwarantanna”.

Po zakończeniu skanowania zostanie wyświetlony ekran pokazujący infekcje złośliwym oprogramowaniem wykryte przez Malwarebytes. Aby usunąć złośliwe pliki Devos, które znalazł Malwarebytes, kliknij przycisk „Kwarantanna„.

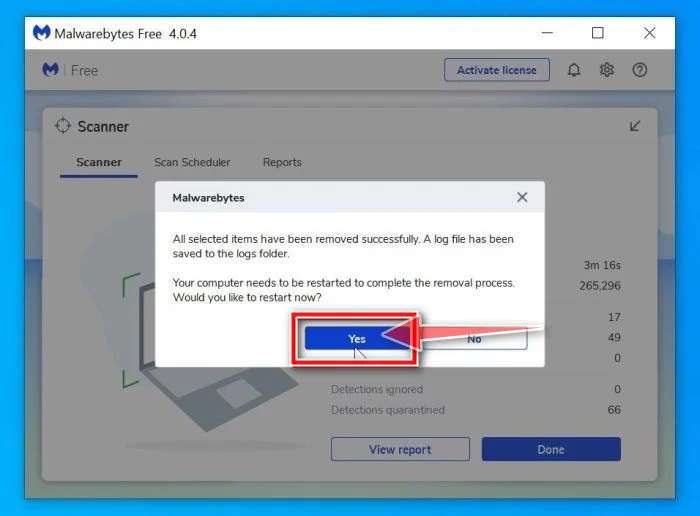

8. Uruchom ponownie komputer.

Malwarebytes usunie teraz malware ransomware Devos i inne złośliwe programy, które znalazł. Aby zakończyć proces usuwania złośliwego oprogramowania, Malwarebytes poprosi o ponowne uruchomienie komputera.

Po zakończeniu procesu usuwania złośliwego oprogramowania komputer powinien uruchomić się w trybie normalnym (jeśli nie, po prostu uruchom ponownie urządzenie, aby wyjść z trybu awaryjnego) i postępuj zgodnie z pozostałymi instrukcjami. Zalecamy uruchomienie kolejnego skanowania za pomocą Malwarebytes po przejściu do trybu normalnego, aby upewnić się, że wszystkie złośliwe pliki zostały usunięte.

KROK 3: Przeskanuj i wyczyść komputer za pomocą HitmanPro

Ransomware – Przewodnik usuwania

W tym trzecim kroku, gdy komputer jest w normalnym stanie, pobierzemy i uruchomimy skanowanie za pomocą HitmanPro, aby usunąć Ransomware Devos i inne złośliwe programy.

HitmanPro to skaner drugiej opinii, który wykorzystuje unikalne podejście do skanowania złośliwego oprogramowania w chmurze. HitmanPro skanuje zachowanie aktywnych plików, a także plików w lokalizacjach, w których zwykle znajduje się złośliwe oprogramowanie, w poszukiwaniu podejrzanej aktywności. Jeśli znajdzie podejrzany plik, który nie jest jeszcze znany, HitmanPro wysyła go do swoich chmur, aby został przeskanowany przez dwa najlepsze obecnie silniki antywirusowe, którymi są Bitdefender i Kaspersky.

Chociaż HitmanPro jest shareware i kosztuje 24.95 USD za 1 rok na 1 komputerze, w rzeczywistości nie ma limitu skanowania. Ograniczenie zaczyna obowiązywać tylko wtedy, gdy istnieje potrzeba usunięcia lub poddania kwarantannie wykrytego złośliwego oprogramowania przez HitmanPro w systemie, a do tego czasu możesz aktywować jednorazową 30-dniową wersję próbną, aby umożliwić czyszczenie.

HitmanPro – Ransomware – Przewodnik usuwania

- Pobierz HitmanPro.

- Możesz pobrać HitmanPro, klikając poniższy link.

LINK DO POBRANIA HITMANPRO

(Powyższy link otworzy nową stronę internetową, z której można pobrać HitmanPro)

2. Zainstaluj HitmanPro.

Po zakończeniu pobierania HitmanPro kliknij dwukrotnie „hitmanpro.exe” (dla 32-bitowych wersji systemu Windows) lub „hitmanpro_x64.exe” (dla 64-bitowych wersji systemu Windows), aby zainstalować ten program na swoim komputerze. W większości przypadków pobrane pliki są zapisywane w folderze Pobrane.

3. Postępuj zgodnie z instrukcjami wyświetlanymi na ekranie.

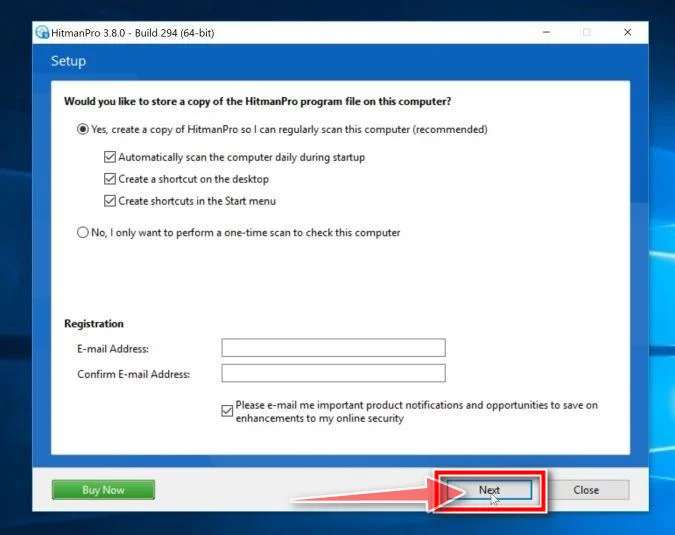

Po uruchomieniu HitmanPro zostanie wyświetlony ekran startowy, jak pokazano poniżej. Kliknij przycisk „Dalej„, aby wykonać skanowanie systemu.

4. Poczekaj na zakończenie skanowania HitmanPro.

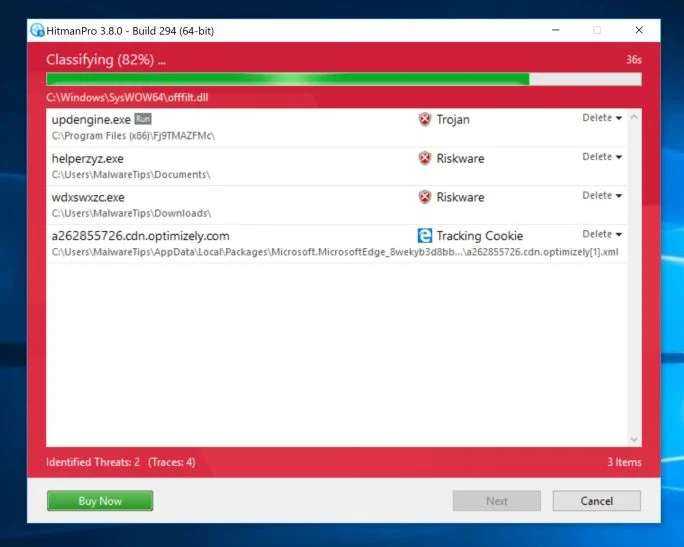

HitmanPro rozpocznie teraz skanowanie komputera w poszukiwaniu Ransomware Devos i innych złośliwych programów. Ten proces potrwa kilka minut.

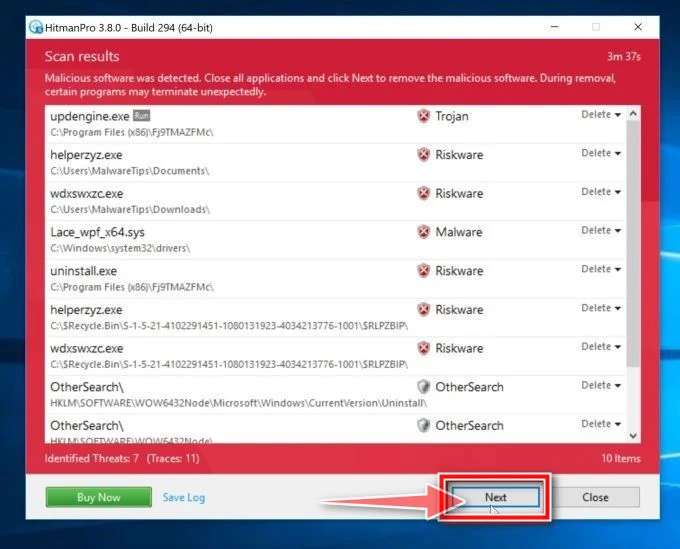

5. Kliknij „Dalej”.

Po zakończeniu skanowania HitmanPro wyświetli listę wszystkich złośliwych programów znalezionych przez program -> Kliknij przycisk „Dalej„, aby usunąć Ransomware Devos i inne złośliwe programy.

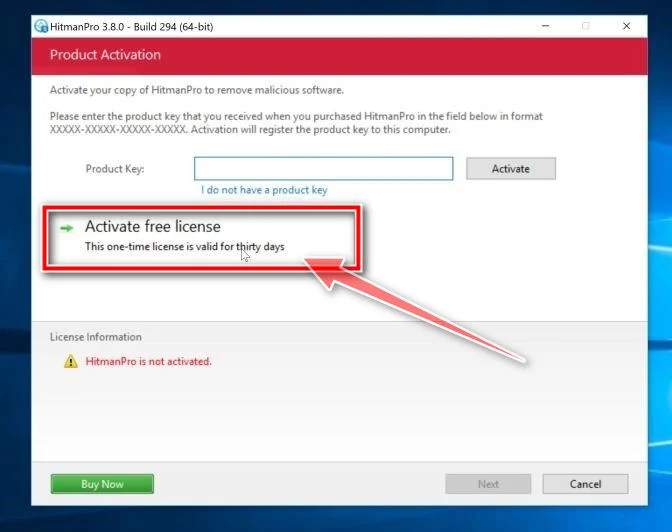

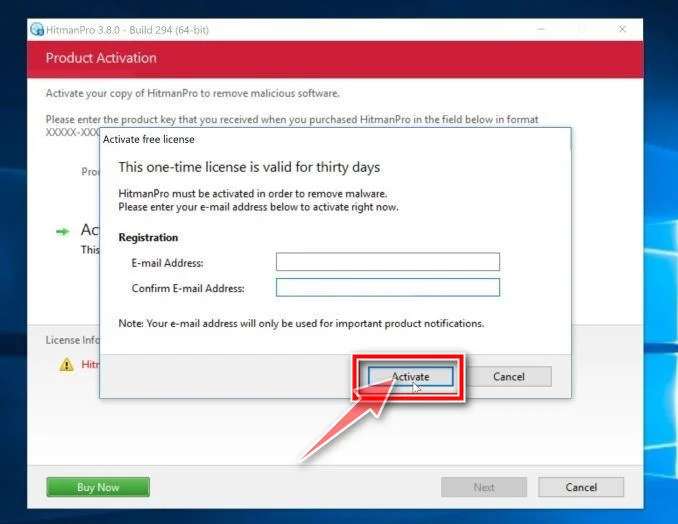

6. Kliknij „Aktywuj bezpłatną licencję”.

Kliknij przycisk „Aktywuj bezpłatną licencję„, aby rozpocząćbezpłatny 30-dniowy okres próbny i usunąć Ransomware Devos i inne złośliwe pliki z komputera.

Po zakończeniu procesu możesz zamknąć HitmanPro i kontynuować pozostałe instrukcje.

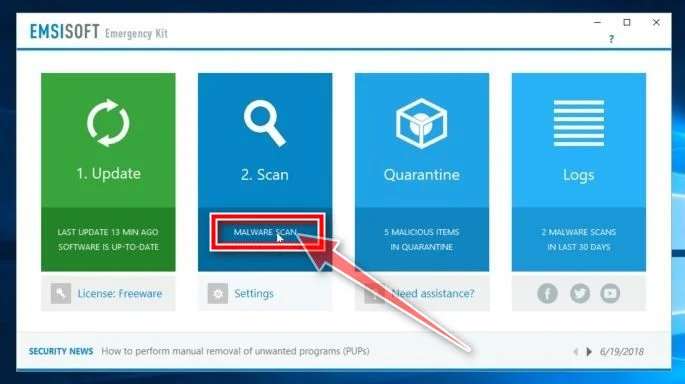

KROK 4: Dwukrotnie sprawdź złośliwe programy za pomocą Emsisoft Emergency Kit

Ransomware – Przewodnik usuwania

W tym czwartym kroku przeskanujemy komputer za pomocą Emsisoft Emergency Kit, aby usunąć resztki plików z oprogramowania Ransomware Devos i innych złośliwych programów.

Chociaż skanowanie Malwarebytes i HitmanPro jest więcej niż wystarczające, zalecamy Emsisoft Emergency Kit użytkownikom, którzy nadal mają problemy związane ze złośliwym oprogramowaniem lub po prostu chcą się upewnić, że ich komputer jest w 100% czysty.

Emsisoft Emergency Kit to darmowy skaner, który może być używany bez instalacji do skanowania i czyszczenia zainfekowanych komputerów. Emsisoft skanuje zachowanie aktywnych plików, a także plików w lokalizacjach, w których zwykle znajduje się złośliwe oprogramowanie, w poszukiwaniu podejrzanej aktywności.

Pobierz zestaw awaryjny Emsisoft – Ransomware – Przewodnik usuwania

- 1. Pobierz zestaw awaryjny Emsisoft. – Możesz pobrać Emsisoft Emergency Kit.

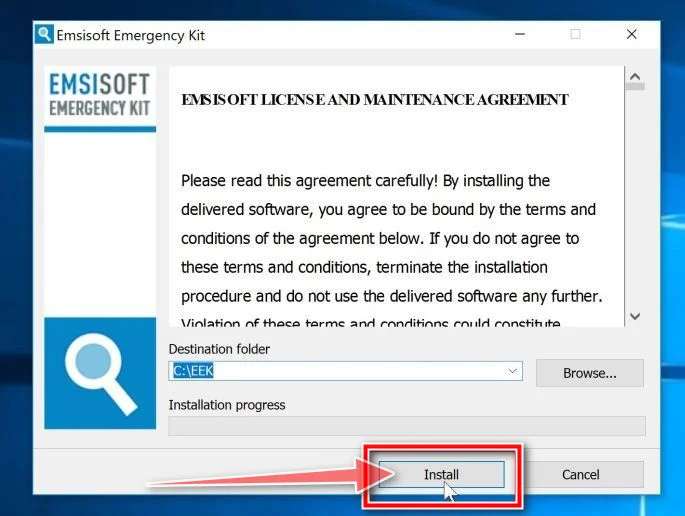

- 2. Zainstaluj zestaw awaryjny Emsisoft – Kliknij dwukrotnie plik instalacyjny EmsisoftEmergencyKit, aby rozpocząć proces instalacji, a następnie kliknij przycisk „Zainstaluj„.

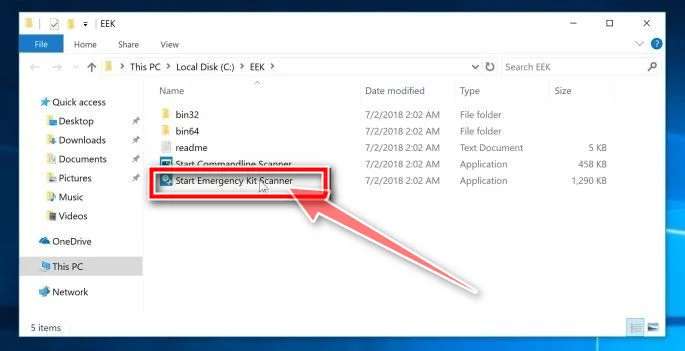

- 3. Uruchom zestaw awaryjny Emsisoft

- Na pulpicie folder „EEK” (C:\EEK) powinien być otwarty. Aby uruchomić Emsisoft, kliknij plik „Start Emsisoft Emergency Kit„, aby otworzyć ten program.

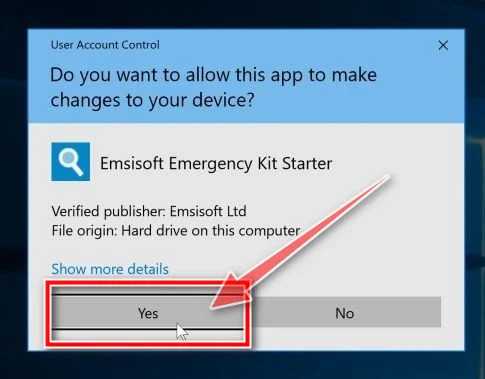

Może zostać wyświetlone okno dialogowe Kontrola konta użytkownika z pytaniem, czy chcesz uruchomić ten plik. Jeśli tak się stanie, należy kliknąć „Tak„, aby kontynuować instalację.

4. Kliknij „Skanowanie w poszukiwaniu złośliwego oprogramowania”.

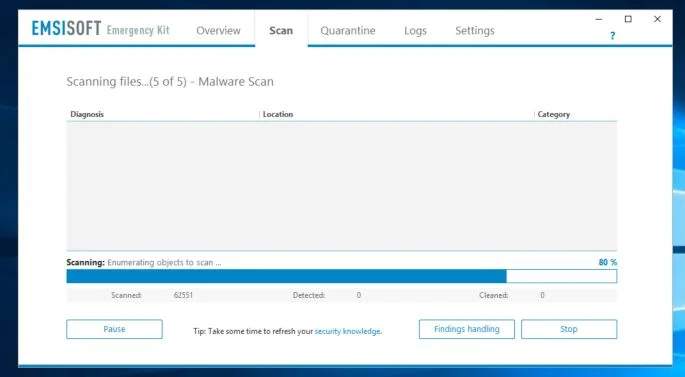

Emsisoft Emergency Kit uruchomi się i poprosi o pozwolenie na aktualizację. Po zakończeniu procesu aktualizacji kliknij kartę „Skanuj” i wykonaj „Skanowanie w poszukiwaniu złośliwego oprogramowania„.

Emsisoft Emergency Kit przeskanuje teraz komputer w poszukiwaniu złośliwych plików Devos. Ten proces może potrwać kilka minut, dlatego polecam kawe lub herbate 🙂

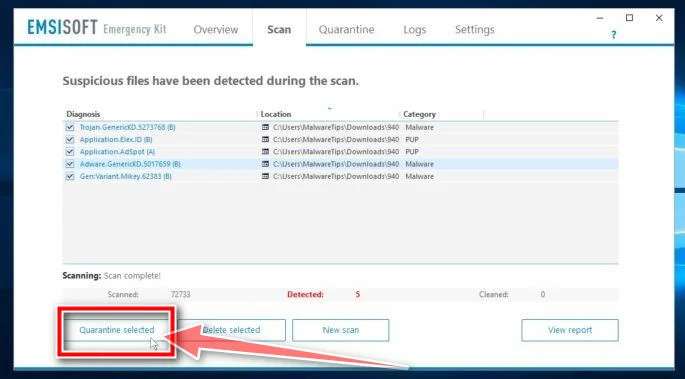

- 5. Kliknij „Kwarantanna wybrana”.

- Po zakończeniu skanowania Emsisoft zostanie wyświetlony ekran informujący, które złośliwe pliki zostały wykryte na komputerze. Aby usunąć ransomware Devos, kliknij „Kwarantanna wybrana„.

Po zakończeniu procesu usuwania malware może być konieczne ponowne uruchomienie komputera przez Emsisoft Emergency Kit. Kliknij przycisk „Uruchom ponownie”, aby ponownie uruchomić komputer.

Po zakończeniu procesu możesz zamknąć Emsisoft i kontynuować pozostałe instrukcje.

KROK 5: Przywróć pliki zaszyfrowane przez ransomware Devos

Przewodnik usuwania Ransomware

Niestety, nie jest możliwe odzyskanie plików zaszyfrowanych przez ransomware Devos, ponieważ klucz prywatny, który jest potrzebny do odblokowania zaszyfrowanych plików, jest dostępny tylko za pośrednictwem cyberprzestępców. Jednak poniżej wymieniliśmy trzy metody, których możesz użyć, aby spróbować odzyskać pliki.

Upewnij się, że najpierw usunąłeś złośliwe oprogramowanie z komputera, w przeciwnym razie będzie ono wielokrotnie blokować system lub szyfrować pliki. Jeśli podejrzewasz, że komputer jest nadal zainfekowany złośliwym oprogramowaniem, możesz uruchomić bezpłatne skanowanie za pomocą programu ESET Online Scanner.

Metoda 1: Wyszukaj narzędzie do odszyfrowywania ransomware Devos

W chwili pisania tego artykułu nie było dostępnego narzędzia deszyfrującego dla ransomware Devos. Jednak społeczność zajmująca się cyberbezpieczeństwem stale pracuje nad stworzeniem narzędzi do odszyfrowywania ransomware, dzięki czemu możesz spróbować przeszukać te witryny w poszukiwaniu aktualizacji:

- https://id-ransomware.malwarehunterteam.com/

- https://decrypter.emsisoft.com/

- https://noransom.kaspersky.com/

- https://www.avast.com/ransomware-decryption-tools

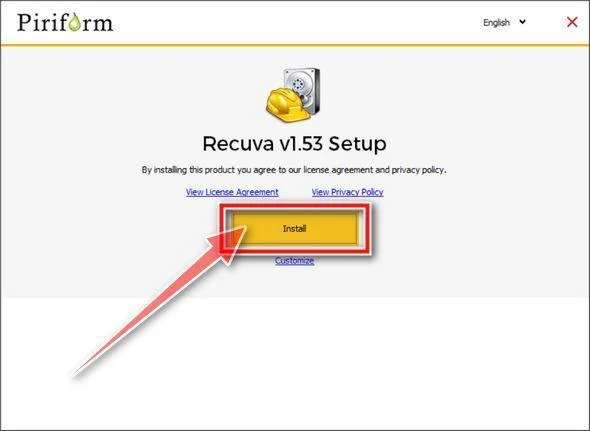

Metoda 2: Spróbuj odzyskać pliki za pomocą Recuva Free

Dzięki tej drugiej opcji zainstalujemy i spróbujemy odzyskać zaszyfrowane pliki, dlatego za pomocą Recuva, bezpłatnego narzędzia do odzyskiwania danych.

Pobierz Recuva Free. – Możesz pobrać Recuva z poniższego linku.

Zainstaluj Recuva Free. Kliknij dwukrotnie plik instalacyjny rcsetup, aby rozpocząć proces instalacji, a następnie postępuj zgodnie z instrukcjami wyświetlanymi na ekranie, aby zainstalować ten program, dlatego naciśnij przycisk Install

3. Przejdź przez Kreatora Recuva

Po uruchomieniu Recuva wyświetli kreatora, który poprowadzi Cię przez różne opcje odzyskiwania. Aby uruchomić tego kreatora, oczywiście kliknij „Dalej.

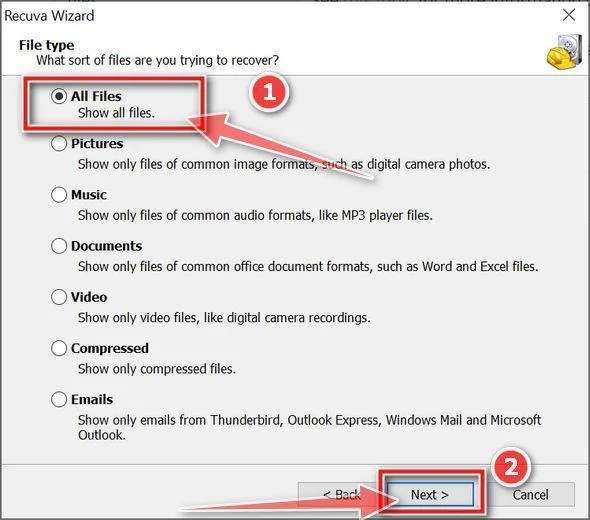

Na pierwszym ekranie recuva zapyta Cię o typ plików, które chcesz odzyskać (dokumenty, zdjęcia, filmy), kliknij „Wszystkie pliki”, a następnie kliknij „Dalej”.

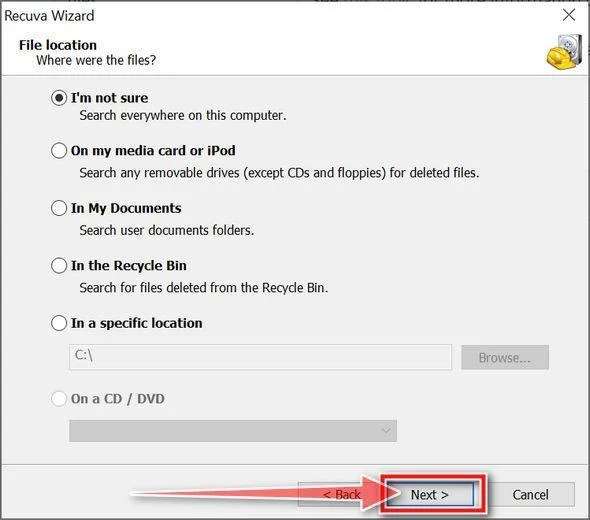

Na następnym ekranie pojawi się pytanie, gdzie znajdują się pliki, które chcesz odzyskać. Wybierz „Nie jestem pewien”, aby przeszukać wszystkie foldery na komputerze, a następnie kliknij „Dalej”.

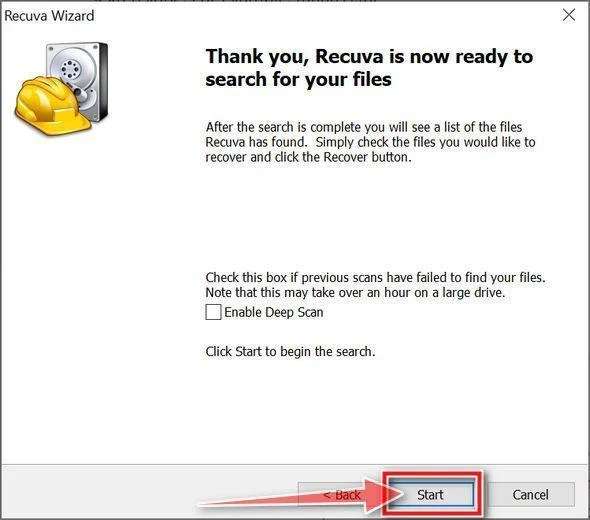

Następnie kliknij „Start”, aby rozpocząć skanowanie.

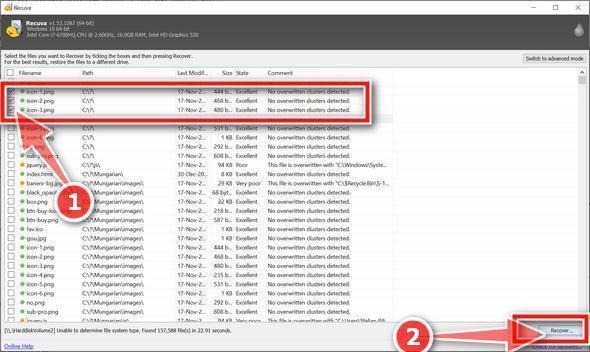

4. Wybierz pliki, które chcesz odzyskać.

Recuva przeskanuje komputer, a po wykonaniu tych czynności i zakończeniu wyświetli listę wszystkich wykrytych plików. Przede wszystkim Zaznacz pola wyboru obok pliku lub plików, które chcesz przywrócić, Kolor kropki obok nazwy pliku wskazuje szanse na pomyślne odzyskanie (zielony oznacza doskonały, pomarańczowy oznacza akceptowalny, a czerwony mało prawdopodobny).

- 5. Kliknij „Odzyskaj”.

- Po wybraniu plików, które chcesz odzyskać, kliknij „Odzyskaj”. Wybierz miejsce docelowe odzyskanych plików, a następnie kliknij „OK”.

Metoda 3: Spróbuj przywrócić pliki za pomocą ShadowExplorer

Przewodnik usuwania Ransomware

Devos Ransomware spróbuje usunąć wszystkie kopie w tle przy pierwszym uruchomieniu dowolnego pliku wykonywalnego na komputerze po zainfekowaniu, Na szczęście infekcja nie zawsze jest w stanie usunąć kopie w tle, więc powinieneś nadal próbować przywracać pliki za pomocą tej metody.

- Pobierz program ShadowExplorer.

- Możesz pobrać ShadowExplorer z poniższego linku.

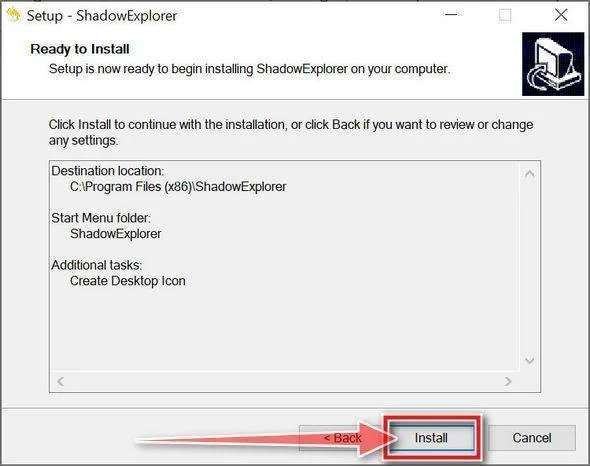

- Zainstaluj program ShadowExplorer.

- Kliknij dwukrotnie plik ShadowExplorer-x.x-setup, aby rozpocząć proces instalacji, a następnie postępuj zgodnie z instrukcjami wyświetlanymi na ekranie, aby zainstalować ten program.

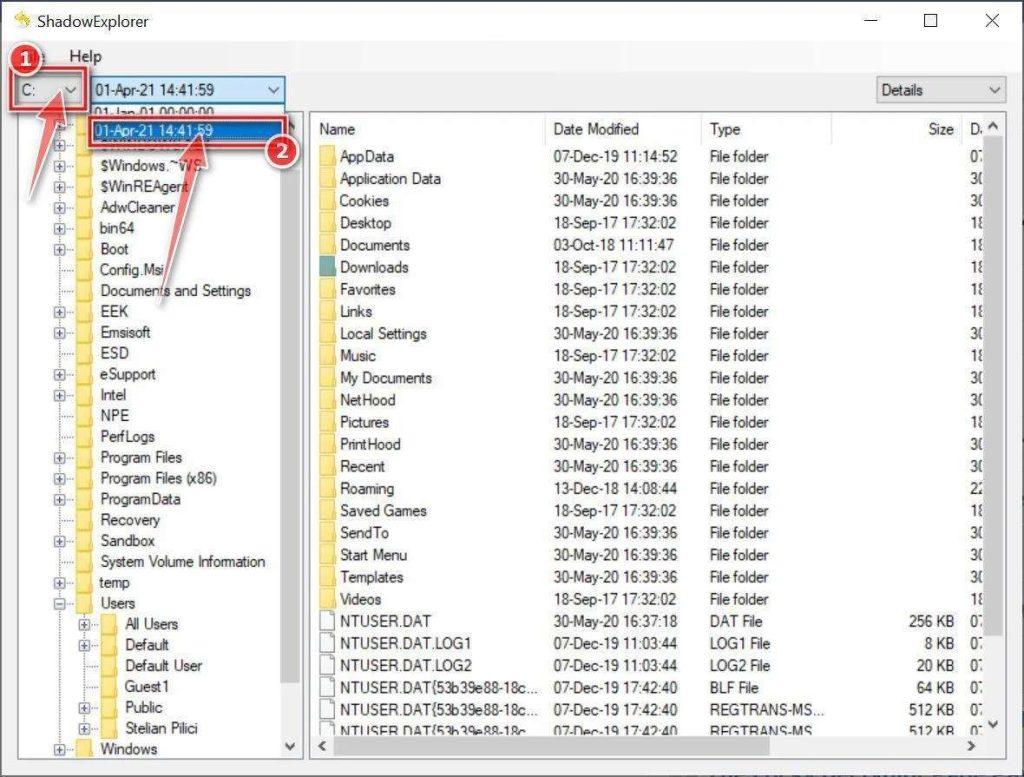

Wybierz interesującą cię date

- 3. Wybierz datę migawki.

- Otwórz program ShadowExplorer, a następnie na górnym pasku wybierz dysk, na którym znajdują się pliki, które chcesz zapisać, a następnie wybierz z dostępnej migawki przed tą infekcją.

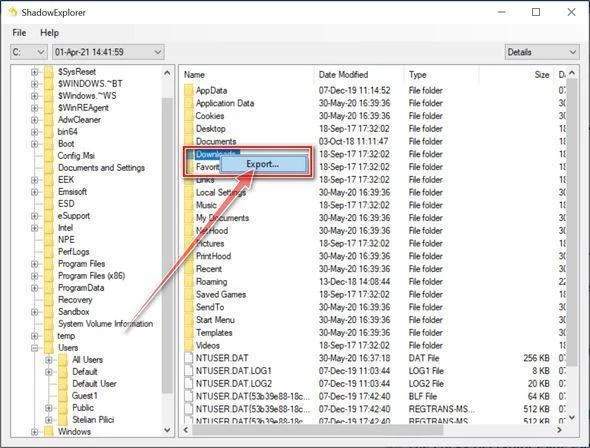

- Wyeksportuj pliki, które chcesz odzyskać.

- Po znalezieniu kopii oryginalnego pliku lub folderu kliknij go prawym przyciskiem myszy i wybierz „Eksportuj”. Zostanie wyświetlone okno z pytaniem, gdzie chcesz zapisać plik lub folder.

Malwarebytes Anti-Malware Przewodnik usuwania – Ransomware

Twój komputer powinien być teraz wolny od infekcji ransomware.

Jeśli po wykonaniu tych instrukcji nadal występują problemy z komputerem, wykonaj jedną z następujących czynności:

- Uruchamianie skanowania jeśli komputera za pomocą programu ESET Online Scanner

- Zapytaj o pomoc pomocy i obsługi technicznej na temat usuwania Malware Windows.

Chroń swoje urządzenie przed wirusami

Przewodnik usuwania – Ransomware

Oto kilka podstawowych wskazówek dotyczących bezpieczeństwa, które pomogą Ci uniknąć złośliwego oprogramowania:

Aktualizacje

1. Zainstaluj aktualizacje. Dbaj o aktualność systemu operacyjnego i aplikacji. Za każdym razem, gdy zostanie wydana aktualizacja dla Twojego urządzenia, pobierz ją i zainstaluj od razu. Te aktualizacje często zawierają poprawki zabezpieczeń, luki w zabezpieczeniach i inne niezbędne czynności konserwacyjne.

Ostrożność

2. Zachowaj ostrożność podczas instalowania programów i aplikacji. Podczas instalowania oprogramowania należy zwracać szczególną uwagę na ekrany instalacyjne i umowy licencyjne, ponieważ „Niestandardowe” lub zaawansowane opcje instalacji często ujawniają wszelkie instalowane oprogramowanie innych firm. Zachowaj szczególną ostrożność na każdym etapie procesu i upewnij się, że wiesz, na co się zgadzasz, zanim klikniesz „Dalej”.

Piractwo

3. Nie używaj keygenów i cracków ponieważ tam jest najwięcej wirusów . Unikaj używania programów do udostępniania plików peer-to-peer (P2P), keygenów, cracków i innego pirackiego oprogramowania, które często może narazić na szwank Twoje dane, prywatność lub jedno i drugie.

Pi-Hole

4. Zainstaluj blokadę reklam. Użyj blokady treści opartej na przeglądarce, lub innych takiej jak Pi-Hole. Blokady zawartości z pewnością pomogą powstrzymać złośliwe reklamy, konie trojańskie, phishing i inne niepożądane treści, których sam produkt antywirusowy może nie powstrzymać.

Socjotechnika

5. Uważaj, co pobierasz. Z pewnością Głównym celem cyberprzestępców jest nakłonienie Cię do pobrania złośliwego oprogramowania – programów lub aplikacji, które zawierają złośliwe oprogramowanie lub próbują ukraść informacje. To złośliwe oprogramowanie może być zamaskowane jako aplikacja: od popularnej gry po coś, co sprawdza ruch lub pogodę.

Czujność

6. Bądź czujny na ludzi, którzy próbują Cię oszukać. Niezależnie od tego, czy jest to poczta e-mail, telefon, komunikator czy inne aplikacje, zawsze bądź czujny i czujny na kogoś, kto próbuje nakłonić Cię do kliknięcia linków lub odpowiedzi na wiadomości. Pamiętaj, że łatwo jest sfałszować numery telefonów, więc znajoma nazwa lub numer nie sprawi, że wiadomości będą bardziej wiarygodne.

Kopia zapasowa – Backup

7. Tworzenie kopii zapasowej danych z pewnością POMAGA uchronić się od tragedii, Często twórz kopie zapasowe danych i sprawdź, czy można je przywrócić. Można to zrobić ręcznie na zewnętrznym dysku twardym/pamięci USB lub automatycznie za pomocą oprogramowania do tworzenia kopii zapasowych. Jest to również najlepszy sposób na przeciwdziałanie ransomware. Nigdy nie podłączaj dysku kopii zapasowej do komputera, jeśli podejrzewasz, że komputer jest zainfekowany złośliwym oprogramowaniem.

Bezpieczeństwo

8. Zabezpiecz swoje urządzenie. Pamiętanie o wszystkich powyższych wskazówkach pozwoli Ci mieć się na baczności, a zainstalowanie dobrego programu antywirusowego będzie monitorować twoje pliki pod kątem nietypowych zmian i innych znaków ostrzegawczych.

Pamiętaj Devos to jedno z wielu zagrożeń, inne oprogramowanie podobne w działaniu:

- Cryptolocker

- Petya

- Devos

- Gpcode

- Crypzip

- MayArchive

- WannaCry

- DopplePaymer

- Ragnar Locker

- Maze

- LockerGoga

- RYUK

- Raas

- TeslaCrypt

Przewodnik, opis, instrukcja Ransomware

Przewodnik ten jest nie tylko zlepkiem informacji dostępnych w Internecie, ale moim osobistym doświadczeniem w walce z Ransomware. Zapamiętaj poniższe rady by BARDZIEJ zwiększyć swoje bezpieczeństwo.

1. Pamiętaj o ARCHIWIZACJI swoich cennych danych ! – Pendrive, płyta DVD, zewnętrzny dysk, Chmura np: Google

2. Poczta e-mail załączniki – Załącznik w poczcie (UWAGA), wiadomości typu „romans”, wielkie wygrane, wszelakie płatności, faktura zapłaty, pismo z Banku , Zus , Poczta Polska, Olx, Allegro – Jeśli musisz jakiś link otworzyć, otwieraj go na tablecie lub telefonie z Androidem (na którym nie ma ważnych danych) , komputer z systemem Windows jest najbardziej podatne na ataki Ransomware.

3. Socjotechnika – nie ufaj w Internecie – wszelakie „linki” wysyłane na Pocztę, komunikatory, czaty, Messenger, Instagram, WhatsApp, Viber to OGROMNE ZAGROŻENIE ! jeśli nie znasz nadawcy „DELETE” „KASUJ” Pamiętaj złodziej często podszywa się pod osobę zaufaną !

4. Portale aukcyjne OLX, ALLEGRO, giełdy, sklepy

– ZAWSZE komunikuj się ze sprzedającym TYLKO przez KANAŁ WIADOMOŚCI zalecany przez dany sklep, nie ufaj super promocją a także próbom transakcji poza SERWISEM, komunikacja poza serwisem może spowodować że DUŻO STRACISZ od tego co chciałeś zyskać :(((

5. Aktualizuj system operacyjny, a także oprogramowanie antywirusowe. W przeciwnym razie nowe zagrożenia nie zostaną wykryte.

Serwis komputerowy Katowice

Zachęcam do innych poradników:

Whisper system automatycznego rozpoznawania mowy

Przekierowywanie Portów na Routerze

Popraw bezpieczeństwo komputera

Sztuczna inteligencja – ChaptGPT